http://delphifeeds2.ru/wp-content/uploads/2018/11/logo-копия-1-300x138.png

0

0

Admin

http://delphifeeds2.ru/wp-content/uploads/2018/11/logo-копия-1-300x138.png

Admin2021-03-07 19:32:002021-03-07 20:57:24Улучшение производительности компилятора в Delphi 10.4.2

http://delphifeeds2.ru/wp-content/uploads/2018/11/logo-копия-1-300x138.png

0

0

Admin

http://delphifeeds2.ru/wp-content/uploads/2018/11/logo-копия-1-300x138.png

Admin2021-03-02 00:38:002021-03-02 01:56:09FastReport меняет лицензию

http://delphifeeds2.ru/wp-content/uploads/2018/11/logo-копия-1-300x138.png

0

0

Admin

http://delphifeeds2.ru/wp-content/uploads/2018/11/logo-копия-1-300x138.png

Admin2021-02-25 06:42:002021-02-25 07:56:49Delphi 10.4.2. Новый возможности Error Insight для индикации ошибок, предупреждений и подсказок

http://delphifeeds2.ru/wp-content/uploads/2018/11/logo-копия-1-300x138.png

0

0

Андрей Ефимов

http://delphifeeds2.ru/wp-content/uploads/2018/11/logo-копия-1-300x138.png

Андрей Ефимов2021-02-24 20:08:002021-02-24 21:56:52Релиз RAD Studio 10.4.2

http://delphifeeds2.ru/wp-content/uploads/2018/11/logo-копия-1-300x138.png

0

0

Admin

http://delphifeeds2.ru/wp-content/uploads/2018/11/logo-копия-1-300x138.png

Admin2021-02-24 18:15:002021-02-24 19:54:49RAD Studio 10.4.2 доступна для загрузки

http://delphifeeds2.ru/wp-content/uploads/2018/11/logo-копия-1-300x138.png

0

0

Admin

http://delphifeeds2.ru/wp-content/uploads/2018/11/logo-копия-1-300x138.png

Admin2021-02-24 01:41:002021-02-24 02:54:50Delphi 10.4.2. Новый VCL-контрол TNumberBox

http://delphifeeds2.ru/wp-content/uploads/2018/11/logo-копия-1-300x138.png

0

0

Андрей Ефимов

http://delphifeeds2.ru/wp-content/uploads/2018/11/logo-копия-1-300x138.png

Андрей Ефимов2021-02-23 01:35:002021-02-23 02:58:23Что нового в Delphi, C++Builder и RAD Studio 10.4.2 Sydney

http://delphifeeds2.ru/wp-content/uploads/2018/11/logo-копия-1-300x138.png

0

0

Admin

http://delphifeeds2.ru/wp-content/uploads/2018/11/logo-копия-1-300x138.png

Admin2021-02-22 23:07:002021-02-23 00:55:42Вебинар "Что нового в Delphi, C++Builder и RAD Studio 10.4.2 Sydney?"

http://delphifeeds2.ru/wp-content/uploads/2018/11/logo-копия-1-300x138.png

0

0

Александр Алексеев

http://delphifeeds2.ru/wp-content/uploads/2018/11/logo-копия-1-300x138.png

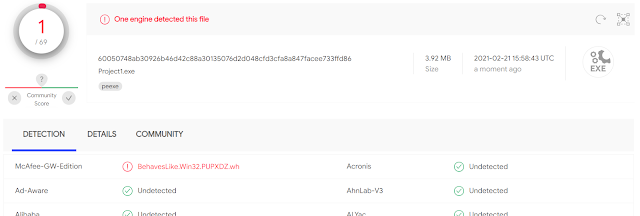

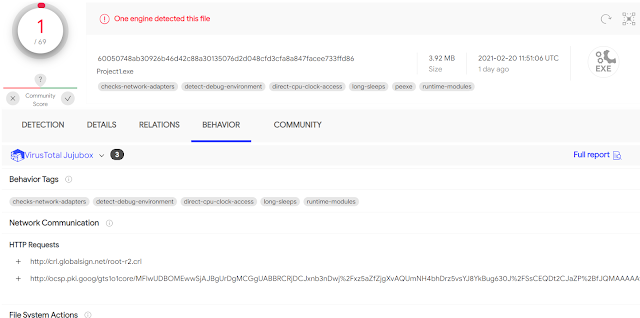

Александр Алексеев2021-02-22 19:25:002021-11-11 06:59:36EurekaLog и VirusTotal: непредвиденные последствия

http://delphifeeds2.ru/wp-content/uploads/2018/11/logo-копия-1-300x138.png

0

0

Александр Алексеев

http://delphifeeds2.ru/wp-content/uploads/2018/11/logo-копия-1-300x138.png

Александр Алексеев2021-02-22 19:25:002021-02-22 20:55:43EurekaLog и VirusTotal: непредвиденные последствия

Scroll to top