EurekaLog и VirusTotal: непредвиденные последствия

К нам обратился человек, который сообщил о непредвиденном последствии загрузки программы с внедрённой EurekaLog на сервис VirusTotal.

Дело было так: клиент скомпилировал приложение с EurekaLog. В приложении была настроена отправка баг-отчётов по e-mail. Он загрузил скомпилированное приложение на сайт VirusTotal и получил результат проверки, что всё в порядке.

Пока всё достаточно типично. Странные дела начались на следующий день, когда клиент получил на e-mail отчёт от EurekaLog. Странность заключалась в том, что клиент не запускал своё приложение и не распространял его. А сам отчёт выглядел… необычно.

В частности, исполняемый файл был переименован в случайный набор букв, равно как и случайным набором оказались имя пользователя и компьютера. В списке модулей и процессов не оказалось ничего подозрительного, и вообще машина казалась «голой». Единственным выделяющимся аспектом была загруженная библиотека pancore.dll, которая создала один поток. Google подсказывает, что pancore.dll — это часть Oracle AutoVue, корпоративного решения для визуализации и просмотра CAD и подобных данных.

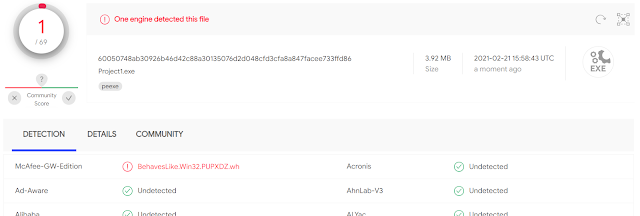

Ответ «загадки» пришёл позже. Вот как выглядели результаты анализа файла при первой проверке:

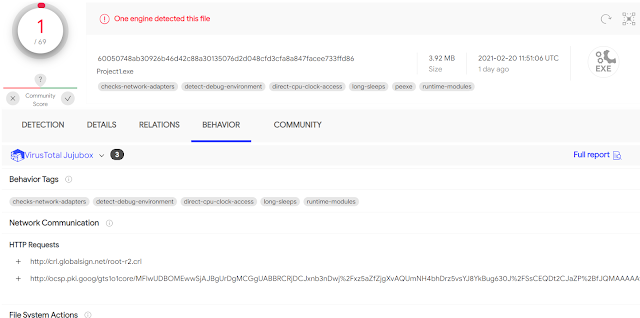

А вот что показывает сайт при повторной загрузке того же файла день спустя (после получения «загадочного» отчёта):

Как видим, результаты проверки изменились: в заголовок были добавлены «интересные» шаблоны поведения, а в полном отчёте появились новые вкладки с анализом поведения файла: какие файлы он открывает, какие URL посещает, какие ключи реестра изменяет, какие процессы запускает, и так далее.

Оказывается, VirusTotal запускает загруженные программы в нескольких виртуальных машинах / песочницах (т.н. multisandboxing), чтобы определить детали поведения. В частности, загруженный нами файл был проверен в C2AE (предположительно, это CAPE Sandbox), утилитой Sysinternals Sysmon, и собственной песочницей VirusTotal: Jujubox.

Такая возможность существует в VirusTotal с 2012 года, когда они использовали VirusTotal Cuckoofork — клон CuckooBox. В 2017 году VirusTotal запустили multi-sandbox, а в 2019 году Cuckoofork заменили на новый Jujubox Sandbox.

Несложно сообразить, что отчёт получился в результате выполнения загруженного файла в одной из этих песочниц (предположительно — Jujubox). Теперь получение «внезапного» отчёта уже не кажется таким удивительным.

Ответить

Хотите присоединиться к обсуждению?Не стесняйтесь вносить свой вклад!